Wir haben bereits in vielen unserer Blog-Posts das Thema der Flexibilität (hier und hier nachlesen) angesprochen. Was dabei aber nur wenig Beachtung erhielt, ist ein Thema, welches all unsere Kunden gleichermaßen interessiert und in jedem Projekt wichtiger Bestandteil einer erfolgreichen Implementierung ist: Objekt- und Hierarchiestrukturen.

Die Stammdatenstruktur in speedikon® C hängt ausschließlich an der präferierten Konfiguration des Kunden bzw. des Personenkreises. Dabei setzt das System keinerlei Beschränkungen auf die Anzahl der Hierarchien oder wie diese aufgebaut sein können. Dies ist vor allem wichtig, wenn man bedenkt, dass eine architektonische Hierarchie einer Kostenstellen-, Zähler- oder Anlagenhierarchie jederzeit widersprechen kann.

Sowohl die Anzahl als auch die Ausprägung der Hierarchie hängt allein von den Daten des Systems ab – speedikon® C macht dafür keine Vorgaben, da es sich in der Vergangenheit bei den unterschiedlichen Kundenanforderungen als zu starr erwiesen hat, Hierarchien zu erzwingen.

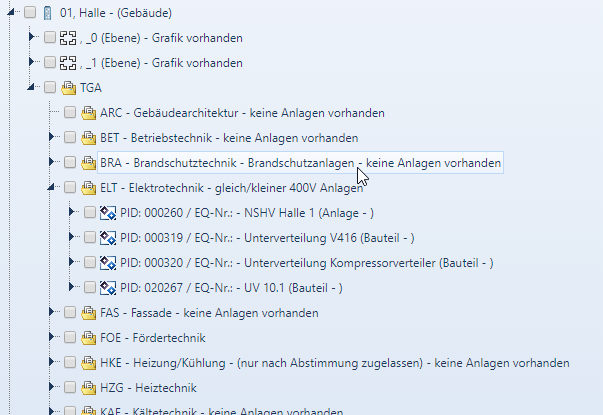

So können Personenkreise wie beispielsweise ein/e Techniker/in eine Anlagenstruktur in Form von Gewerkeordnern bis auf Bauteilebene abbilden. Der/die Flächenmanager/in hingegen interessiert sich eher für die klassische architektonische Sichtweise. Dies ermöglicht individuelle Abbildungen für jede Person bzw. jeden Personenkreis – dabei sind dem Nutzer keine Grenzen gesetzt.

An beliebigen Stellen in der Objekthierarchie eines jeden Kunden können sogenannte Sicherheitsknoten eingefügt werden. Über diese Knoten können nur die Benutzer hinaus navigieren, die auch ein entsprechendes Recht auf den jeweiligen Sicherheitsknoten haben. Das heißt, ein Benutzer, der kein Recht auf einen Sicherheitsknoten hat, sieht das zugehörige Objekt und alle hierarchisch untergeordneten Objekte nicht.

Dies vereinfacht die Rechtevergabe enorm, da über eine Matrix-Oberfläche mit wenigen Klicks definiert werden kann, welche Rolle zu welchen Hierarchien Zugang hat. Selbstverständlich berücksichtigen alle Suchläufe und Auswertungen diese Sicherheitsknoten.

Abbildung 1: Hierarchie nach Anlagengewerk.

Abbildung 2: Hierarchie aus architektonischer Sichtweise.